De temps en temps, des informations sur divers problèmes des entreprises technologiques feront surface. Dans le pire des cas, ces imperfections affectent la sécurité globale, mettant les utilisateurs, et donc leurs appareils, en danger. Intel, par exemple, est souvent confronté à ces critiques, ainsi qu'un certain nombre d'autres géants. Cependant, il faut ajouter que même si Apple se présente comme un magnat presque infaillible se concentrant à 100% sur la confidentialité et la sécurité des utilisateurs Apple, il se retire également de temps en temps et attire sur lui l'attention dont il ne veut absolument pas.

Il pourrait être vous intéresse

Mais restons un instant avec Intel susmentionné. Si vous êtes intéressé par l'actualité du monde des technologies de l'information, vous n'avez probablement pas manqué l'incident de décembre de l'année dernière. A cette époque, des informations sur une grave faille de sécurité dans les processeurs Intel, qui permet aux attaquants d'accéder aux clés de chiffrement et ainsi de contourner la puce TPM (Trusted Platform Module) et BitLocker, se sont répandues sur Internet. Malheureusement, rien n’est parfait et des failles de sécurité sont présentes dans pratiquement tous les appareils avec lesquels nous travaillons quotidiennement. Et bien entendu, même Apple n’est pas à l’abri de ces incidents.

Faille de sécurité affectant les Mac équipés de puces T2

Actuellement, la société Passware, qui se concentre sur les outils permettant de déchiffrer les mots de passe, a lentement découvert une erreur révolutionnaire dans la puce de sécurité Apple T2. Bien que leur méthode soit encore un peu plus lente que la normale et que, dans certains cas, cela puisse facilement prendre des milliers d'années pour déchiffrer un mot de passe, il s'agit toujours d'un « changement » intéressant qui pourrait facilement être abusé. Dans ce cas, la seule chose qui compte est de savoir si le vendeur Apple dispose d’un mot de passe fort/long. Mais rappelons rapidement à quoi sert réellement cette puce. Apple a introduit T2 pour la première fois en 2018 en tant que composant garantissant le démarrage sécurisé des Mac équipés de processeurs Intel, le cryptage et le déchiffrement des données sur le disque SSD, la sécurité Touch ID et le contrôle contre la falsification du matériel de l'appareil.

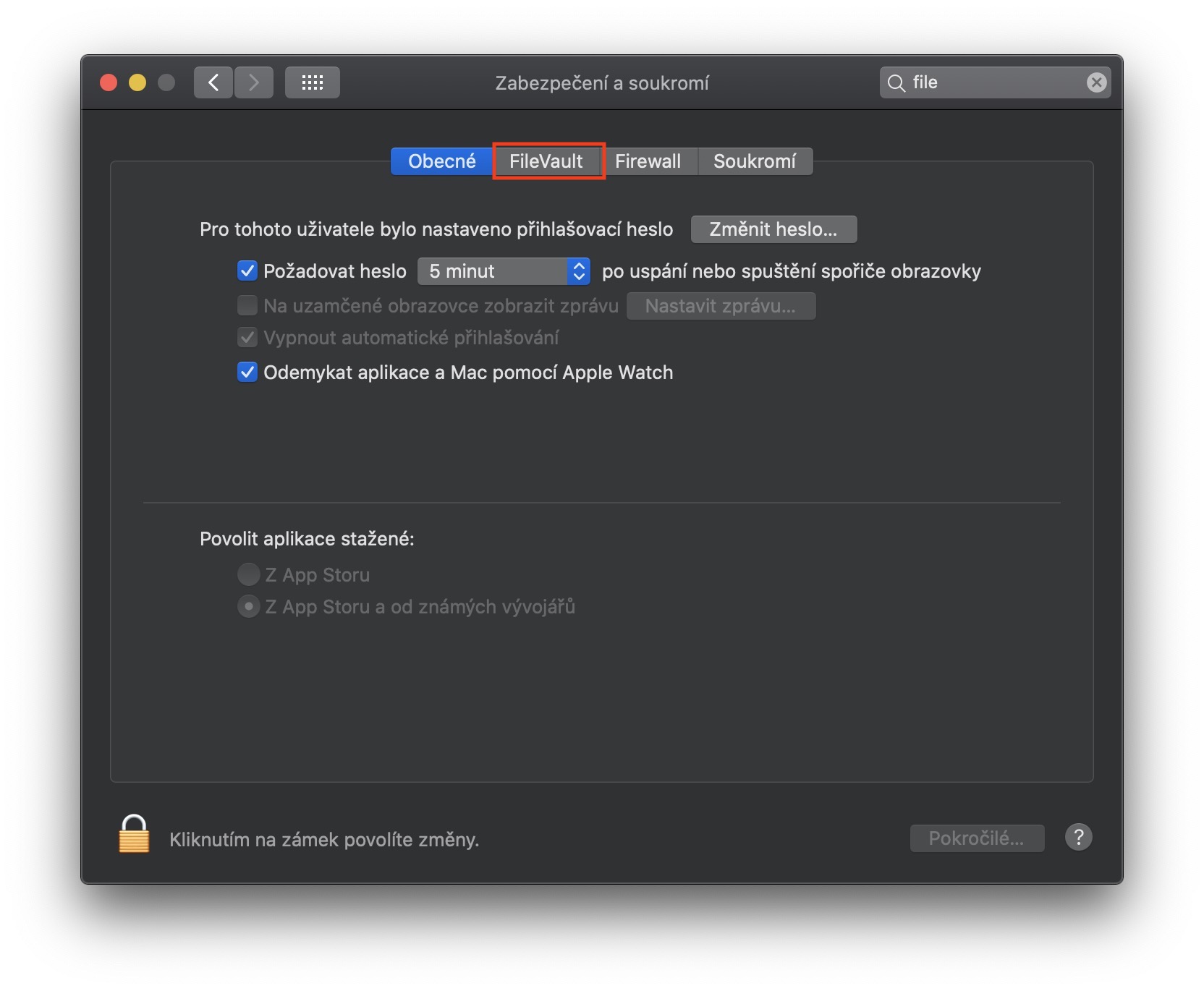

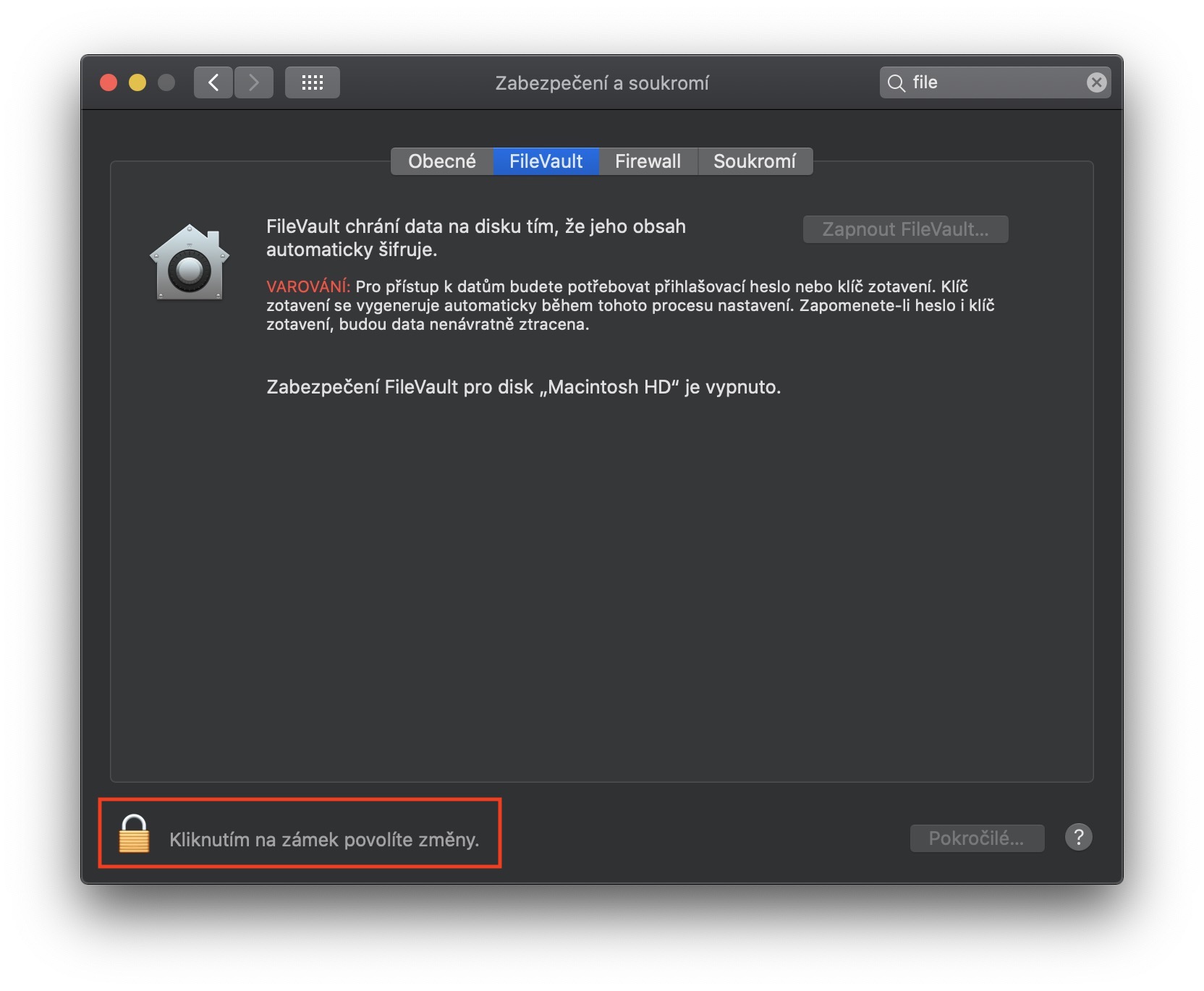

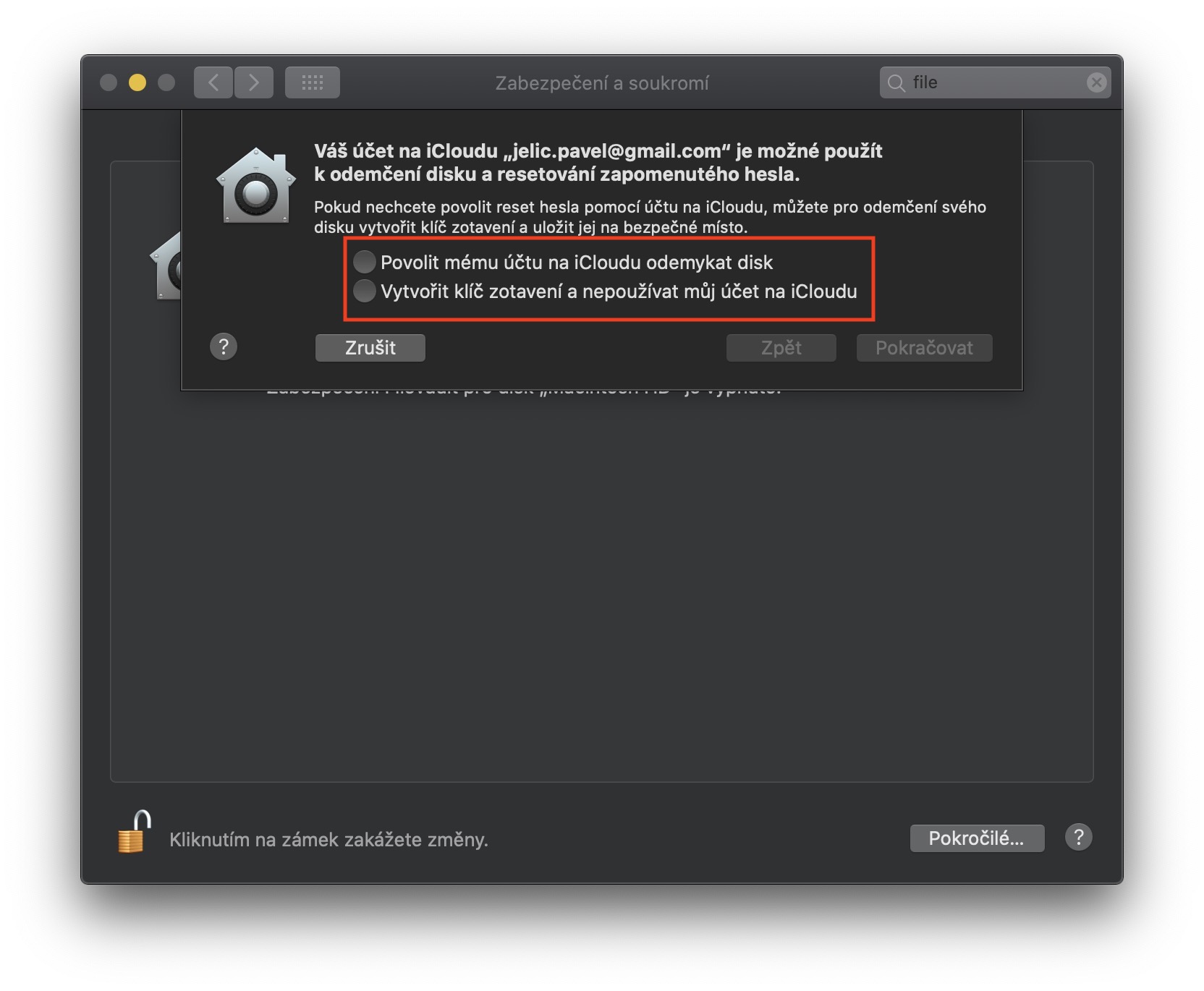

Passware est assez en avance dans le domaine du piratage de mots de passe. Dans le passé, elle parvenait à décrypter la sécurité FileVault, mais uniquement sur des Mac ne disposant pas de puce de sécurité T2. Dans un tel cas, il suffisait de miser sur une attaque par dictionnaire, qui tentait des combinaisons aléatoires de mots de passe par force brute. Cependant, cela n'était pas possible avec les Mac plus récents équipés de la puce susmentionnée. D'une part, les mots de passe eux-mêmes ne sont même pas stockés sur le disque SSD, tandis que la puce limite également le nombre de tentatives, ce qui fait que cette attaque par force brute prendrait facilement des millions d'années. Cependant, la société a maintenant commencé à proposer un jailbreak T2 Mac complémentaire qui peut probablement contourner ladite sécurité et effectuer une attaque par dictionnaire. Mais le processus est nettement plus lent que la normale. Leur solution ne peut "seulement" essayer qu'environ 15 mots de passe par seconde. Si le Mac crypté possède ainsi un mot de passe long et non conventionnel, il ne parviendra toujours pas à le déverrouiller. Passware vend ce module complémentaire uniquement aux clients gouvernementaux, ou même aux entreprises privées, qui peuvent prouver pourquoi ils ont besoin d'une telle chose.

La sécurité d'Apple est-elle vraiment en avance ?

Comme nous l’avons légèrement laissé entendre ci-dessus, pratiquement aucun appareil moderne n’est incassable. En effet, plus un système d'exploitation possède de capacités, par exemple, plus il y a de chances qu'une petite faille exploitable apparaisse quelque part, dont les attaquants puissent profiter en premier. Par conséquent, ces cas surviennent dans presque toutes les entreprises technologiques. Heureusement, les failles de sécurité logicielles connues sont progressivement corrigées grâce à de nouvelles mises à jour. Cependant, cela n'est bien sûr pas possible en cas de défauts matériels, ce qui met en danger tous les appareils comportant la pièce problématique.

Il pourrait être vous intéresse

Voler autour du monde avec Apple

Voler autour du monde avec Apple