Au cours des deux derniers jours, de nombreuses informations sont apparues sur Internet concernant une énorme violation de données qui a affecté certains utilisateurs utilisant le module complémentaire de clavier ai.type. Il s'agit d'un clavier supplémentaire classique qui peut être installé aussi bien par les utilisateurs de la plateforme iOS que par ceux utilisant la plateforme Android. Il s’avère aujourd’hui qu’une base de données de plus de trente et un millions d’utilisateurs utilisant ai.type a été diffusée sur Internet. Cette base de données a été introduite sur le site par erreur, mais elle contenait des données assez sensibles.

Il pourrait être vous intéresse

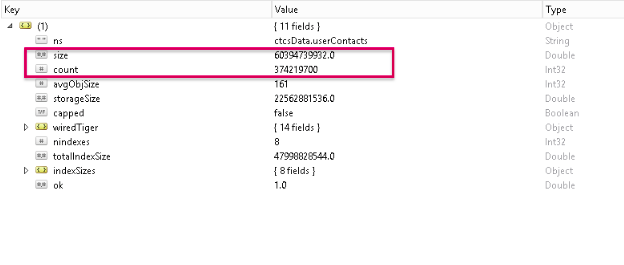

Le rapport original provient de Kromtech Security, qui a publié mardi un rapport selon lequel la base de données de collecte qui stockait les informations sur les utilisateurs utilisant ai.type était mal configurée et les données étaient disponibles gratuitement sur le Web. Selon les informations originales, les informations de 31 293 959 utilisateurs ont ainsi été divulguées.

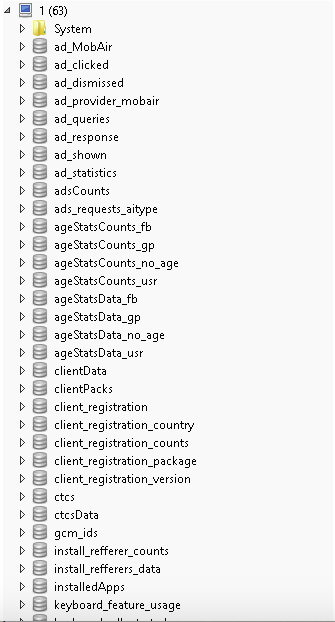

De plus, il s’agit d’informations relativement sensibles. Dans les données divulguées, il est possible de trouver des numéros de téléphone, des noms d'utilisateur complets, le nom et le modèle de l'appareil, l'opérateur utilisé, la résolution de l'écran et l'emplacement de l'appareil. Cette liste est disponible pour les utilisateurs de clavier sur la plateforme iOS. Dans le cas de la plateforme Android, beaucoup plus d’informations ont été divulguées. En plus de ceux mentionnés ci-dessus, il s'agit par exemple des numéros IMSI et IMEI, des boîtes e-mail associées au téléphone, du pays de résidence, des liens et informations associés aux profils sur les réseaux sociaux, dont les dates de naissance, les photos, les adresses IP. et les données de localisation.

Pire encore, environ 6,4 millions d’enregistrements contiennent également des informations détaillées sur les contacts qui étaient au téléphone. Au total, cela représente environ 373 millions de données personnelles divulguées. Le directeur des communications de Kromtech Security a publié la déclaration suivante :

Il va de soi que quiconque avait installé le clavier ai.type sur son appareil a été victime de cette violation massive de données où ses données sensibles étaient accessibles au public sur Internet. Cela peut être particulièrement dangereux lorsque les données ainsi divulguées sont utilisées pour d’autres activités criminelles. La question se pose donc à nouveau de savoir si le partage de leurs données et informations privées vaut la peine pour que les utilisateurs reçoivent un produit gratuitement ou à prix réduit en retour.

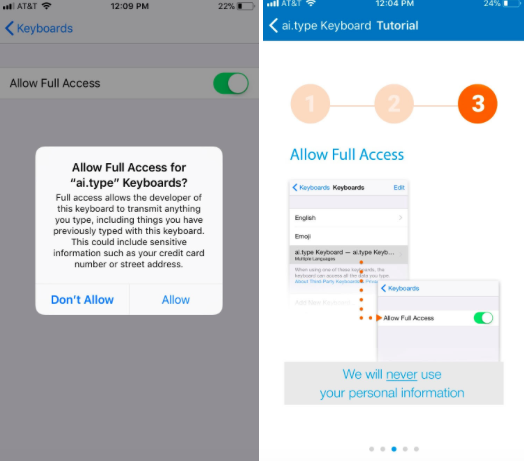

Le clavier ai.type nécessite un accès complet aux données du téléphone/tablette après l'installation. Cependant, les développeurs se vantent de ne pas utiliser de données personnelles sécurisées de quelque manière que ce soit. Il s’avère aujourd’hui que de nombreuses données sont collectées. Les représentants de l'entreprise tentent de nier certains contenus de la base de données (comme la présence de numéros de série de téléphones) dans les médias. Cependant, ils ne contestent pas la disponibilité gratuite de la base de données sur Internet. Tout serait à nouveau sécurisé depuis la fuite.

Source: Appleinsider, Mackeepsécurité

Pour ces raisons, je n'utilise que le clavier natif et aucun autre.